应用程序的工作原理

Kaspersky Anti Targeted Attack Platform 应用程序包括三个功能块:

- Kaspersky Anti Targeted Attack(以下也称为“KATA”),它检测企业 IT 基础构架边界上的威胁。

- Kaspersky Endpoint Detection and Response(以下也称为“KEDR”),为组织的局域网提供保护。

- 网络检测和响应(以下也称为“NDR”),为企业 LAN 提供保护。

您可以使用应用程序的全部功能(KATA 密钥和 KEDR 密钥)或部分功能(仅 KATA 密钥或仅 KEDR 密钥)。

Kaspersky Anti Targeted Attack 的工作原理

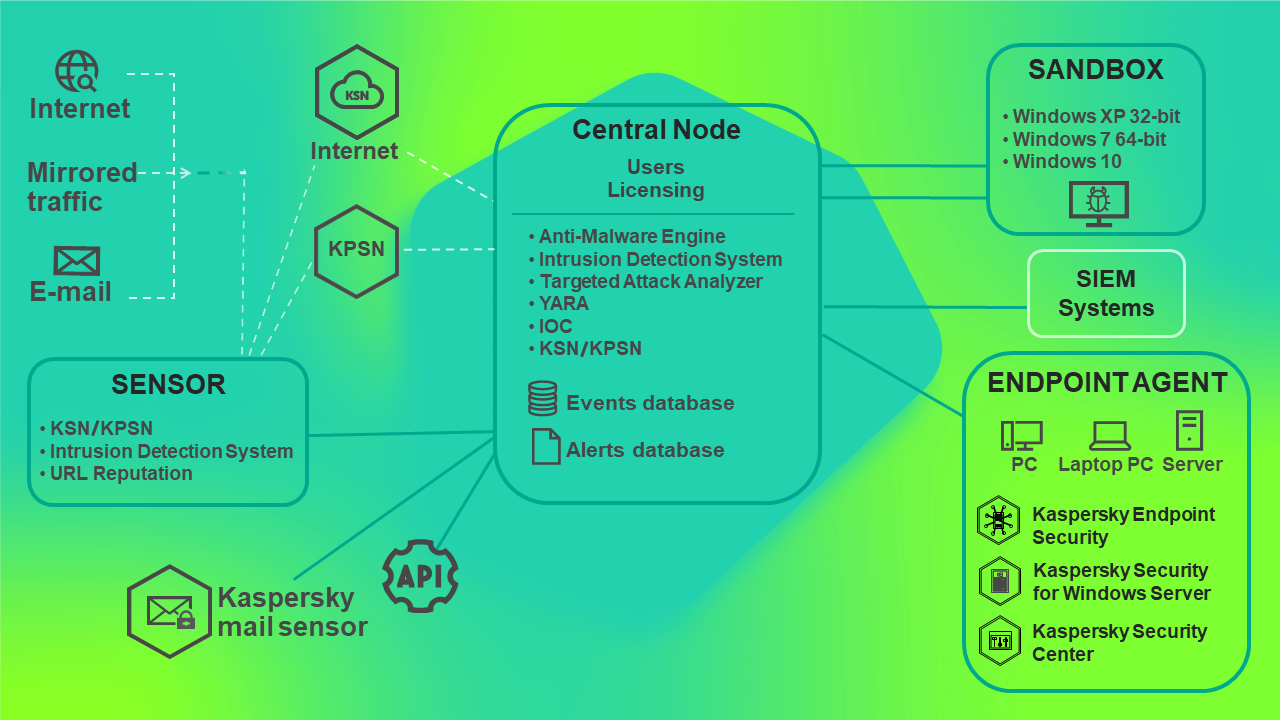

Kaspersky Anti Targeted Attack 包括以下主要组件:

- Sensor。

- Central Node。

- Sandbox。

Sensor、Central Node 和 Sandbox 交互操作如下:

- Sensor 组件接收镜像的 SPAN、ERSPAN、RSPAN 流量、HTTP、FTP、SMTP 和 DNS 协议的对象元数据、HTTP 和 FTP 流量数据以及 HTTPS 流量(如果管理员已在代理服务器上配置 SSL 证书替换)、电子邮件的副本,并对收集的数据执行以下操作:

- 使用入侵检测系统技术(以下也称为 IDS)扫描 Internet 流量以查找对企业 IT 基础架构的入侵迹象。

IDS 技术可以识别和检测 80个协议(特别是 TCP/IP 模型的 53 个应用层协议)中的网络活动,从而检测可疑流量和网络攻击。支持的协议包括 TCP、UDP、FTP、TFTP、SSH、SMTP、SMB、CIF、SSL、HTTP、HTTP/2、HTTPS、TLS、ICMPv4、ICMPv6、IPv4、IPv6、IRC、LDAP、NFS、DNS、RDP、DERPC 、MS-RPC、WebSocket、Citrix 等。

- 根据卡巴斯基安全网络数据库(以下也称为“KSN”)或卡巴斯基私人安全网络(以下也称为“KPSN”)检查文件和 URL 的信誉。

- 发送要由 Central Node 组件扫描的对象和文件。

您还可以使用邮件传感器作为 Sensor 组件,它是安装了 Kaspersky Secure Mail Gateway (KSMG) 或 Kaspersky Security for Linux Mail Server (KLMS) 的服务器或虚拟机。

- 使用入侵检测系统技术(以下也称为 IDS)扫描 Internet 流量以查找对企业 IT 基础架构的入侵迹象。

- Central Node 组件使用反病毒数据库、Kaspersky Anti Targeted Attack 用户创建的 YARA 规则数据库扫描文件和对象,并在必要时发送要由 Sandbox 组件扫描的文件和对象。

- Sandbox 组件分析虚拟操作系统中对象的行为,以检测恶意活动和对企业 IT 基础架构的有针对性的攻击迹象,并将扫描结果发送到 Central Node 服务器。

如果检测到任何威胁,Central Node 服务器会在警报数据库中记录相关信息。您可以应用程序 Web 界面的警报部分或通过生成警报报告来查看警报表。

警报信息还可以发布到组织中使用的 SIEM 系统以及外部系统。有关 Sandbox 组件警报的信息可以发布在卡巴斯基私人安全网络的本地信誉数据库中。

Kaspersky Endpoint Detection and Response 的工作原理

Kaspersky Endpoint Detection and Response 包括以下组件:

- Central Node。

- Endpoint Agent。

该组件可以由以下任意应用程序代表: Kaspersky Endpoint Agent for Windows、 Kaspersky Endpoint Security for Windows、 Kaspersky Endpoint Security for Linux、 Kaspersky Endpoint Security for Mac。

- Sandbox。

可选组件。

Sensor 组件可用作Kaspersky Endpoint Agent 传出连接的代理服务器。

Endpoint Agent 和 Central Node 组件互操作如下:

代表 Endpoint Agent 组件的应用程序之一安装在企业 IT 基础架构内的单个计算机上,持续监视进程、开放的网络连接和正在被修改的文件。监控数据被发送到具有 Central Node 组件的服务器。事件根据这些数据生成。

- Kaspersky Endpoint Agent for Windows 和 Kaspersky Endpoint Security for Windows 可将以下事件的数据传输到 Central Node 服务器:

- 进程已启动

- 进程已终止

- 模块已加载

- 到远程主机的连接

- 阻止的应用程序(防止规则)

- 文件已阻止

- 文件已更改

- 系统事件日志

- 注册表已修改

- 监听的端口

- 驱动程序已加载

- 过程: 解释文件运行

- 过程: 控制台交互式输入

- 扫描: 检测

- 扫描: 检测处理结果

- AMSI 扫描

- Kaspersky Endpoint Security for Linux 向 Central Node 服务器发送有关以下事件的信息:

- 进程已启动

- 进程已终止

- 文件已更改

- 系统事件日志

- 扫描: 检测

- 扫描: 检测处理结果

- Kaspersky Endpoint Security for Mac 向 Central Node 服务器发送有关以下事件的信息:

- 进程已启动

- 进程已终止

- 文件已更改

- 扫描: 检测

- 扫描: 检测处理结果

Kaspersky Endpoint Agent for Windows 可与Endpoint Protection Platform(以下简称“EPP”)应用程序集成:

- Kaspersky Endpoint Security for Windows。

- Kaspersky Security for Windows Server。

- Kaspersky Security for Virtualization Light Agent for Windows。

有关 Kaspersky Endpoint Agent for Windows 版本与 EPP 应用程序的兼容性的信息,请参阅Kaspersky Endpoint Agent for Windows 版本与 EPP 应用程序的兼容性部分。

在这种情况下,Kaspersky Endpoint Agent 还会将有关 EPP 应用程序检测到的威胁的信息以及这些应用程序的威胁处理结果发送到 Central Node 服务器。

EPP 应用程序、Kaspersky Endpoint Agent 和 Central Node 组件的互操作如下:

- EPP 应用程序将有关检测到的威胁和威胁处理结果的信息发送到 Kaspersky Endpoint Agent。

Kaspersky Endpoint Security for Windows 还可以向 Kaspersky Endpoint Agent Security for Windows 提供有关具有反恶意软件扫描接口支持(以下也称为“AMSI”)的第三方应用程序的信息,将对象(例如 PowerShell 脚本)发送到 Kaspersky Endpoint Security for Windows 进行额外扫描。

- Kaspersky Endpoint Agent 将在监控进程、开放网络连接和正在被修改的文件时收集的数据以及从 EPP 应用程序接收的数据发送到 Central Node 服务器。

Central Node 服务器处理接收到的数据并在应用程序Web 界面中显示相应的事件。

EPP 应用程序数据处理会生成扫描: 检测、扫描: 检测处理结果、AMSI 扫描事件(当 Kaspersky Endpoint Agent for Windows 与 Kaspersky Endpoint Security for Windows 集成时)。

到达 Central Node 服务器的事件由 TAA (IOA) 规则标记。由于此标记,可以为需要用户注意的事件生成警报。如果您有 Sandbox 组件,您还可以自动从 Kaspersky Endpoint Agent 主机发送文件,以便 Sandbox 组件根据 Kaspersky TAA (IOA) 规则进行扫描。

当 Central Node 服务器与 Kaspersky Endpoint Agent for Windows 和 Kaspersky Endpoint Security for Windows 集成时,您可以执行以下操作来对检测到的威胁做出反应:

- 通过在 Kaspersky Endpoint Agent 主机上运行以下任务来管理文件和应用程序:杀死进程,进行取证,启动 YARA 扫描,运行应用程序,获取文件,删除文件,隔离文件,从隔离区恢复文件,服务管理,获取磁盘镜像,获取内存转储。

- 配置策略以阻止文件和进程在选定主机上运行。

- 将单个主机与网络隔离。

- 使用 TAA (IOA) 规则对事件进行分类和分析。

- 使用 OpenIOC 兼容文件(IOC 文件)来搜索主机上和警报数据库中的针对性攻击、受感染和可能受感染对象的迹象。

- 使用 API 执行威胁响应操作。

当 Central Node 服务器与 Kaspersky Endpoint Security 11.4 for Linux 和 Kaspersky Endpoint Security for Mac 集成时,您可以执行以下操作来对检测到的威胁做出反应:

- 通过运行获取文件、运行应用程序任务管理文件和应用程序。

- 使用 TAA (IOA) 规则对事件进行分类和分析。

- 使用 API 执行以下威胁响应操作:管理应用程序运行任务。

当 Central Node 服务器与 Kaspersky Endpoint Security 12 for Linux 集成时,您可以执行以下操作来对检测到的威胁做出反应:

- 通过运行获取文件、运行应用程序、删除文件、杀死进程任务管理文件和应用程序。

- 将单个主机与网络隔离。

- 使用 OpenIOC 兼容文件(IOC 文件)来搜索主机上和警报数据库中的针对性攻击、受感染和可能受感染对象的迹象。

- 使用 API 执行以下威胁响应操作:主机网络隔离管理、管理应用程序运行任务。

Kaspersky Anti Targeted Attack Platform 的工作原理如下图所示。

Kaspersky Anti Targeted Attack Platform 的工作原理

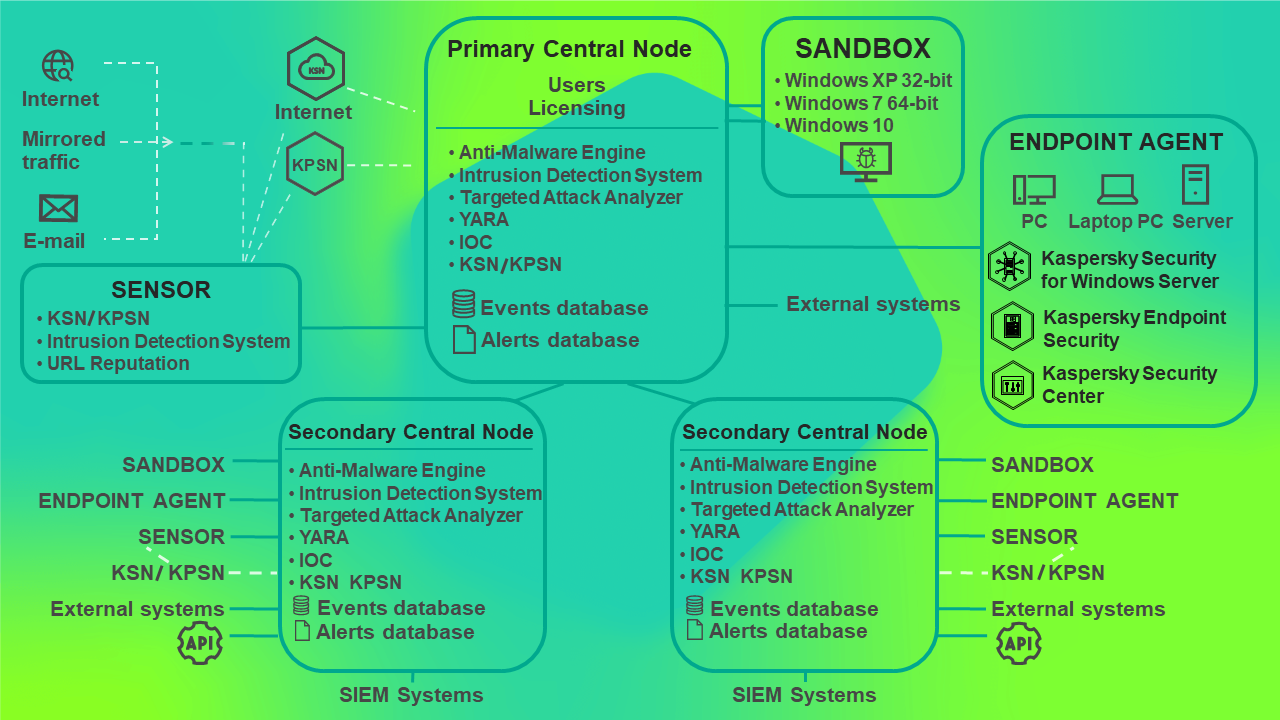

您可以单独配置每个 Central Node 组件的设置,也可以在分布式解决方案模式下集中管理多个组件。

分布式解决方案是指 Central Node 服务器的两层架构。该结构将主控制服务器(称为“主 Central Node (PCN)”)和辅助服务器(称为“从属 Central Node (SCN)”)分开。

分布式解决方案模式下 Kaspersky Anti Targeted Attack Platform 的工作原理如下图所示。

分布式解决方案模式下 Kaspersky Anti Targeted Attack Platform 的工作原理